XSS跨站

------------------------------------------------------------------------------------------------------------------------------------------

蓝莲花抓到有xss漏洞网站的cookie

bluelotus下载地址:https://github.com/trysec/bluelotus_xssreceiver。下载好后解压放到小皮面板的www目录下。浏览器直接IP地址加文件目录名就可以进入安装界面,直接点安装,配置参数就不用改了使用默认的,要记得登录密码bluelotus。登录进去之后,点右边的我的js。第一步点添加;第二步输入js名和描述 ;第三步选择模板因为这里实验是为了拿cookie选择default.js,然后点插入模板;第四步修改下面里面的网站地址,这个网站地址就是ip+网站目录+网站目录下的index.php(例:10.0.0.1/BlueLotus_XSSReceiver-master/index.php,这里的文件目录一定要按照自己的来,不然后面接受面板没法拿到cookie);第五步点生成payload。将里面的js代码沾到有xss漏洞的地方就能测试了。

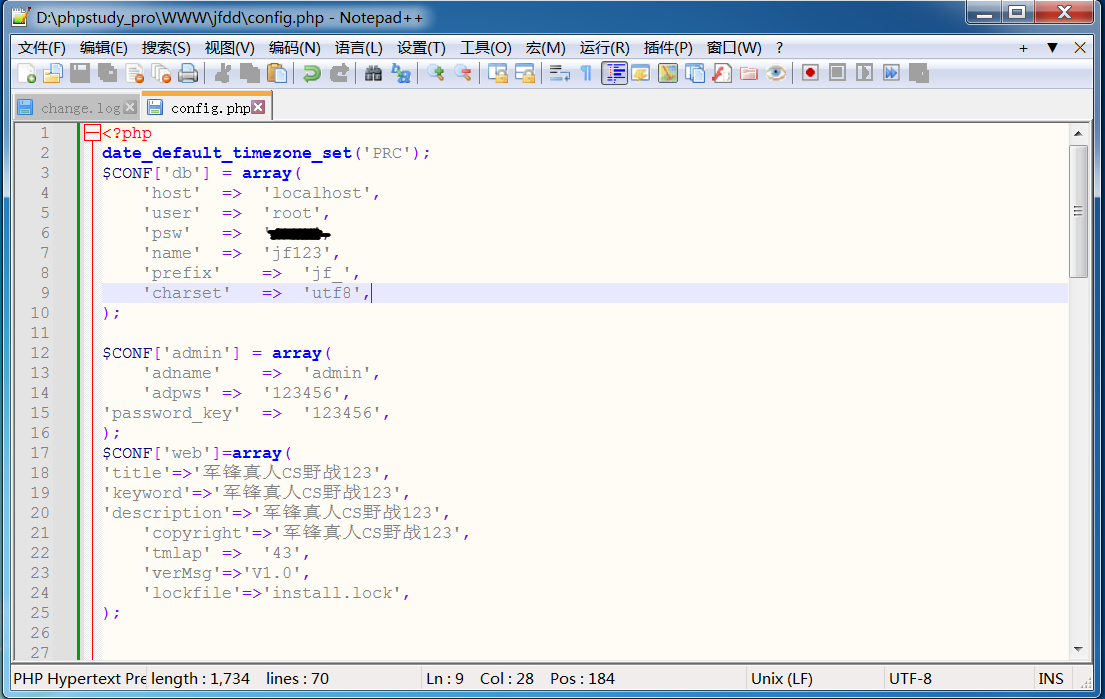

下一个有xss漏洞的网站,这里选择jfdd,下载地址:https://down.chinaz.com/soft/30902.htm。这里也是解压后放到小皮面板的www下,修改里面的配置文件config.php,改一下数据库的账号和密码,然后访问就行了(需要注意的是这个php项目是很老的东西了,高版本的php运行起来会报错,这里在小皮面板里将php版本改低,我这里改成php5.3就可以正常运行了)。

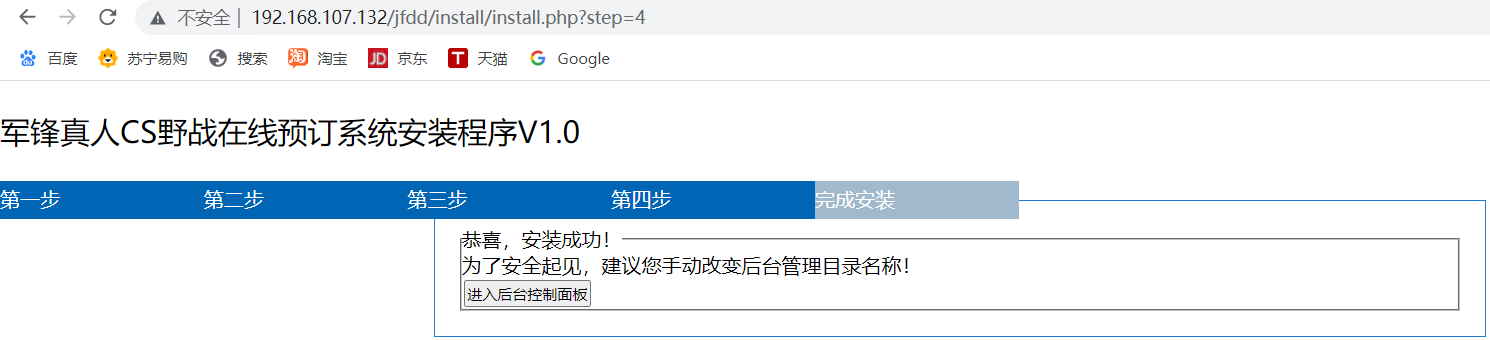

浏览器中打开jfdd下面install下面的install.php,进行安装,记得把install.lock文件删掉。然后往后一步步安装就行了。

浏览器中打开jfdd里面的index.php,这里的具体要求里有xss漏洞,将上面蓝莲花生成的payload填进去,其他参数在要求下随便填,然后提交订单。

浏览器中打开jfdd下的admin下的login.php,填写刚安装时候设置的管理员账号密码登录。登录进去查看订单。点订单查询的时候这个网站的cookie就已经传到我们搭建的蓝莲花上了。

打开xss接受面板就可以看到拿到的信息了。

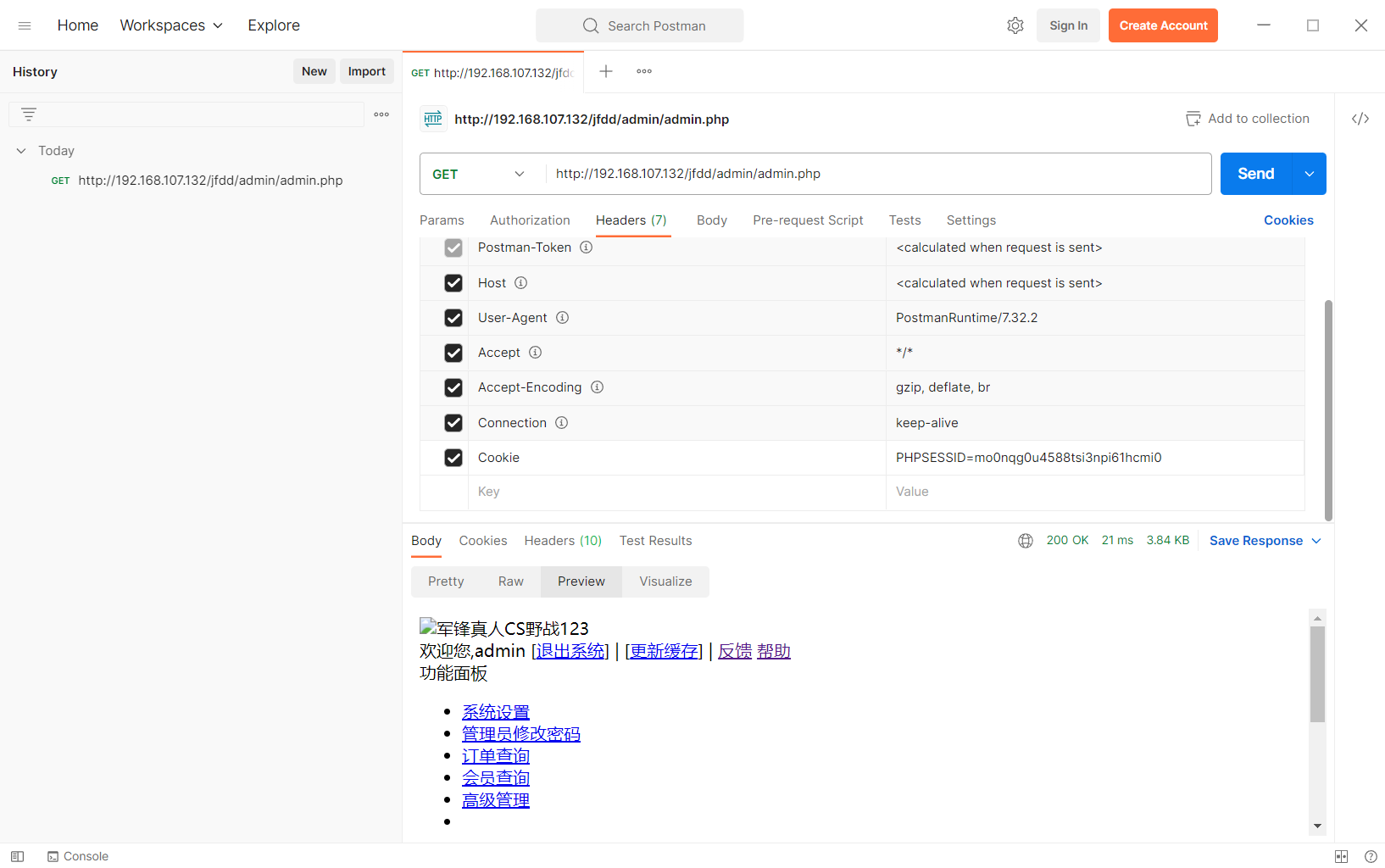

下个postman,下载官网:https://www.postman.com/,选择合适的版本下载。安装了就能用,在GET栏里输入刚才那个管理后台地址,在下面加个Cookie,将控制面板抓到的cookie值写到后面,send一下就可以成功进入了刚才的管理后台。

------------------------------------------------------------------------------------------------------------------------------------------